رخنه امنیتی ماهانه، تردیدها درباره پدافند دیجیتال کرهجنوبی را افزایش میدهد

کره جنوبی به خاطر اینترنت فوقالعاده پرسرعت، پوشش تقریباً همگانی پهنای باند و پیشرو بودن در نوآوریهای دیجیتال در جهان مشهور است و میزبان برندهای مطرح فناوری جهانی مانند هیوندای، الجی و سامسونگ است. اما همین موفقیت، این کشور را به هدفی جذاب برای هکرها تبدیل کرده و نشان داده که دفاع سایبری آن تا چه حد آسیبپذیر است.

این کشور در حال دست و پنجه نرم کردن با مجموعهای از حملات سایبری گسترده است که شرکتهای کارت اعتباری، مخابرات، استارتآپهای فناوری و سازمانهای دولتی را تحت تاثیر قرار داده و بخش وسیعی از جمعیت کره جنوبی را تحت تاثیر قرار داده است. در هر مورد، به نظر میرسد که وزارتخانهها و نهادهای نظارتی به صورت موازی در تلاش هستند و گاهی به جای حرکت هماهنگ، به یکدیگر ارجاع میدهند.

به گزارش رسانههای محلی، منتقدان بر این باورند که دفاع سایبری کره جنوبی به دلیل سیستم پراکنده وزارتخانهها و سازمانهای دولتی با مشکل مواجه شده و اغلب منجر به واکنشهای کند و ناهماهنگ میشود.

با نبود یک سازمان دولتی مشخص که به عنوان “اولین پاسخدهنده” پس از یک حمله سایبری عمل کند، دفاع سایبری این کشور برای همگام شدن با جاهطلبیهای دیجیتال آن با مشکل مواجه است.

برایان پاک، مدیرعامل شرکت امنیت سایبری Theori در سئول، به خبرنگار گفت: “رویکرد دولت به امنیت سایبری تا حد زیادی واکنشی است و آن را بیشتر به عنوان یک مسئله مدیریت بحران میبیند تا یک زیرساخت حیاتی ملی.”

پاک، که به عنوان مشاور کمیته ویژه نوآوریهای امنیت سایبری شرکت مادر SK Telecom نیز فعالیت میکند، به خبرنگار گفت از آنجایی که سازمانهای دولتی مسئول امنیت سایبری به صورت مجزا کار میکنند، توسعه دفاع دیجیتال و آموزش نیروهای ماهر اغلب نادیده گرفته میشود.

این کشور همچنین با کمبود شدید کارشناسان ماهر امنیت سایبری مواجه است.

پاک ادامه داد: “این امر عمدتاً به این دلیل است که رویکرد فعلی مانع از توسعه نیروی کار شده است. این کمبود استعداد یک چرخه معیوب ایجاد میکند. بدون تخصص کافی، ایجاد و حفظ دفاعهای پیشگیرانه مورد نیاز برای جلوتر ماندن از تهدیدها غیرممکن است.”

پاک گفت که بن بست سیاسی باعث ایجاد عادت به جستجوی “راه حلهای سریع” آشکار پس از هر بحران شده است، در حالی که کار دشوار و طولانی مدت ایجاد تابآوری دیجیتال همچنان به حاشیه رانده میشود.

فقط در همین سال، هر ماه یک حادثه سایبری بزرگ در کره جنوبی رخ داده است که نگرانیها را در مورد تابآوری زیرساختهای دیجیتال کره جنوبی افزایش میدهد.

دیماه 1403

- GS Retail، اپراتور فروشگاههای رفاه و بازارهای مواد غذایی در سراسر کره جنوبی، یک نقض داده را تأیید کرد که جزئیات شخصی حدود 90،000 مشتری را پس از حمله به وب سایت آن بین 6 دی تا 15 دی افشا کرد. اطلاعات به سرقت رفته شامل نام، تاریخ تولد، اطلاعات تماس، آدرس و آدرس ایمیل بود.

بهمنماه 1403

- Wemix، بازوی بلاک چین شرکت بازی سازی کرهای Wemade، در تاریخ 10 اسفندماه مورد حمله 6.2 میلیون دلاری قرار گرفت، اما سرمایه گذاران تا 14 اسفندماه از آن مطلع نشدند.

اردیبهشت و خرداد 1404

- پلتفرم کار پاره وقت کره جنوبی، Albamon در تاریخ 10 اردیبهشت ماه مورد حمله هکری قرار گرفت. این نقض، رزومه بیش از 20،000 کاربر، از جمله نام، شماره تلفن و آدرس ایمیل را فاش کرد.

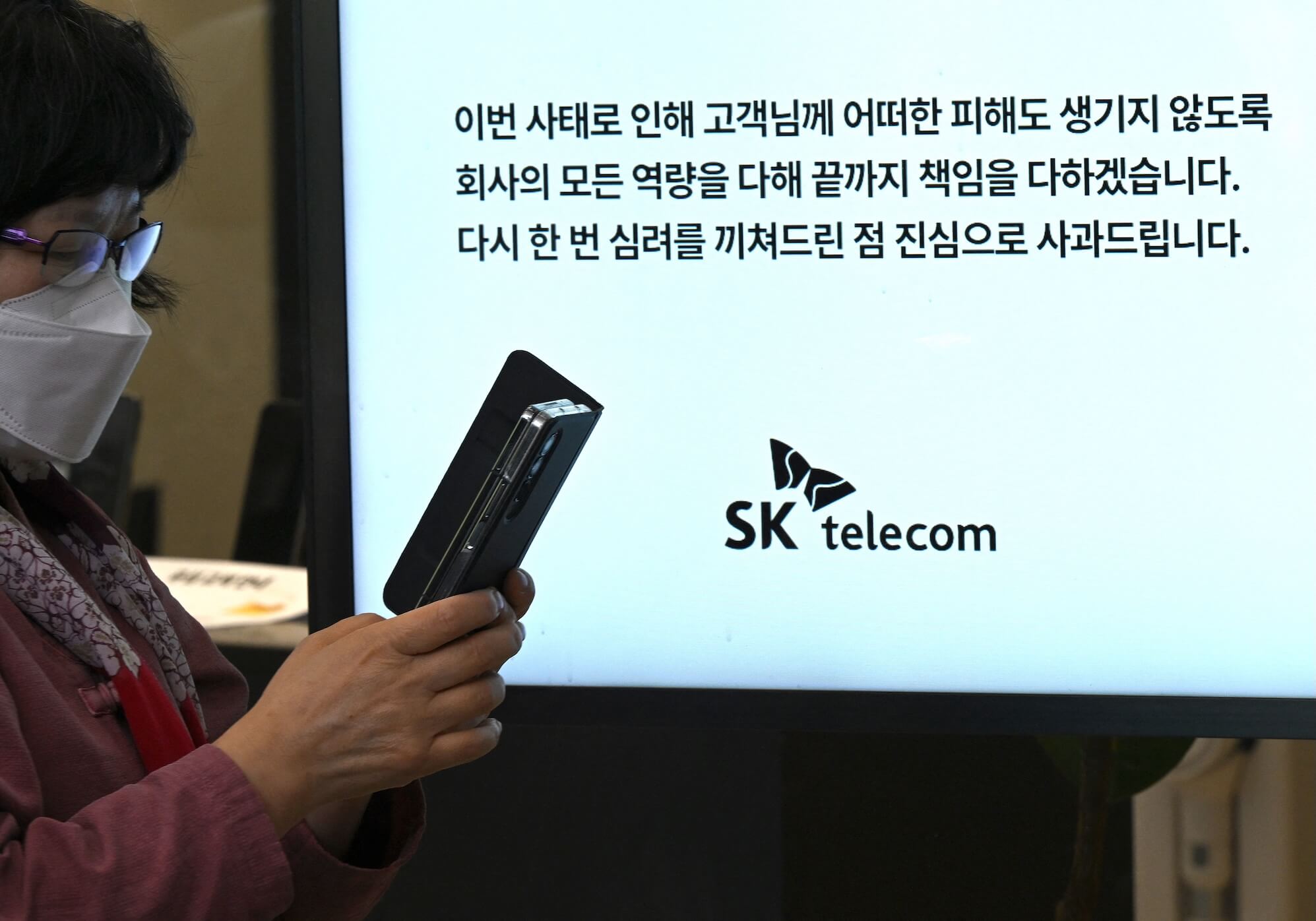

- در فروردین ماه، غول مخابراتی کره جنوبی، SK Telecom مورد یک حمله سایبری بزرگ قرار گرفت. هکرها دادههای شخصی حدود 23 میلیون مشتری – تقریباً نیمی از جمعیت این کشور – را به سرقت بردند. بیشتر پیامدهای این حمله سایبری تا خرداد ماه ادامه داشت، به طوری که پس از این نقض، به میلیونها مشتری یک سیم کارت جدید پیشنهاد شد.

خرداد 1404

- Yes24، پلتفرم خرده فروشی و بلیط آنلاین کره جنوبی، در تاریخ 20 خرداد ماه مورد حمله باج افزاری قرار گرفت که خدمات آن را آفلاین کرد. این اختلال حدود چهار روز به طول انجامید و این شرکت تا اواسط خرداد ماه دوباره آنلاین شد.

تیر 1404

- در تیر ماه، گروه Kimsuky مرتبط با کره شمالی، حمله سایبری را به سازمانهای کره جنوبی، از جمله یک موسسه مرتبط با دفاع، این بار با استفاده از تصاویر دیپ فیک تولید شده توسط هوش مصنوعی، انجام داد.

- بیمه تضمین سئول (SGI)، یک موسسه مالی کره ای، در حدود 24 تیرماه مورد حمله باج افزاری قرار گرفت که سیستمهای اصلی آن را مختل کرد. این حادثه خدمات کلیدی از جمله صدور و تأیید ضمانتها را آفلاین کرد و مشتریان را در بلاتکلیفی قرار داد.

مرداد 1404

- Yes 24 در مرداد ماه 1404 با دومین حمله باج افزاری روبرو شد که وب سایت و خدمات آن را برای چند ساعت آفلاین کرد.

- هکرها بین 31 تیر تا مرداد ماه به یک شرکت خدمات مالی کره جنوبی به نام Lotte Card که کارتهای اعتباری و نقدی صادر میکند، نفوذ کردند. این نقض حدود 200 گیگابایت داده را فاش کرد و اعتقاد بر این است که تقریباً 3 میلیون مشتری را تحت تأثیر قرار داده است. این نقض تقریباً 17 روز مورد توجه قرار نگرفت، تا اینکه شرکت در 9 شهریور آن را کشف کرد.

- Welcom Financial: در مرداد ماه 1404، Welrix F&I، بازوی وام دهی گروه مالی Welcome، مورد حمله باج افزاری قرار گرفت. یک گروه هکری مرتبط با روسیه ادعا کرد که بیش از یک ترابایت فایلهای داخلی، از جمله دادههای حساس مشتری را به سرقت برده و حتی نمونههایی را در دارک وب فاش کرده است.

- هکرهای مرتبط با کره شمالی، که گمان میرود گروه Kimsuky باشند، ماههاست که از سفارتخانههای خارجی در کره جنوبی جاسوسی میکنند و حملات خود را به عنوان ایمیلهای دیپلماتیک معمول پنهان میکنند. به گفته Trellix، این کمپین از اسفند ماه فعال بوده و حداقل 19 سفارت و وزارت امور خارجه در کره جنوبی را هدف قرار داده است.

شهریور 1404

- به گفته مرکز امنیت Genians، یک گروه هکری تحت حمایت کره شمالی به نام Kimsuky، در تیرماه از تصاویر دیپ فیک تولید شده توسط هوش مصنوعی در تلاش برای فیشینگ نیزهای علیه یک سازمان نظامی کره جنوبی استفاده کرد. این گروه همچنین سایر موسسات کره جنوبی را نیز هدف قرار داده است.

- KT، یکی از بزرگترین اپراتورهای مخابراتی کره جنوبی، از نقض سایبری خبر داده است که دادههای مشترکین بیش از 5،500 مشتری را فاش کرده است. این حمله به “ایستگاههای پایه جعلی” غیرقانونی مرتبط بود که به شبکه KT متصل شده و هکرها را قادر میساخت ترافیک تلفن همراه را رهگیری کنند، اطلاعاتی مانند IMSI، IMEI و شماره تلفن را به سرقت ببرند و حتی پرداختهای خرد غیرمجاز انجام دهند.

با توجه به افزایش اخیر حوادث هک، امنیت ملی دفتر ریاست جمهوری کره جنوبی برای تشدید دفاع وارد عمل شده و خواستار یک تلاش بین وزارتی است که چندین سازمان را در یک واکنش هماهنگ و سراسری دولت گرد هم میآورد.

در شهریور ماه 1404، دفتر امنیت ملی اعلام کرد که از طریق یک طرح بین سازمانی به رهبری دفتر رئیس جمهور کره جنوبی، اقدامات سایبری “جامع” را اجرا خواهد کرد. نهادهای نظارتی همچنین از یک تغییر قانونی خبر دادند که به دولت این قدرت را میدهد تا در اولین نشانه هک تحقیقات را آغاز کند – حتی اگر شرکتها گزارشی ارائه نکرده باشند. هر دو گام با هدف رفع عدم وجود یک پاسخ دهنده اولیه است که مدتهاست مانع دفاع سایبری کره جنوبی شده است.

به گفته پاک، اما سیستم پراکنده کره جنوبی، مسئولیت پذیری را ضعیف میکند و قرار دادن تمام اختیارات در یک “برج کنترل” ریاست جمهوری میتواند خطر “سیاسی شدن” و تجاوز را به همراه داشته باشد.

به گفته پاک، راه بهتر میتواند تعادل باشد: یک نهاد مرکزی برای تعیین استراتژی و هماهنگی بحرانها، همراه با نظارت مستقل برای مهار قدرت. در یک مدل ترکیبی، سازمانهای متخصص مانند KISA همچنان کارهای فنی را انجام میدهند – فقط با قوانین و مسئولیت پذیری سادهتر.

هنگامی که برای اظهار نظر با سخنگوی وزارت علوم در ICT کره جنوبی تماس گرفته شد، گفت که این وزارتخانه با KISA و سایر سازمانهای مربوطه “متعهد به رسیدگی به تهدیدات سایبری پیچیده و پیشرفته است.”

سخنگو افزود: “ما به تلاش برای به حداقل رساندن آسیب احتمالی به مشاغل کره ای و عموم مردم ادامه میدهیم.”